k2-ornataのkuroです。

先日、神奈川県の大山阿夫利神社へ行ってきました。

そこでとっても可愛い春山の御朱印を見つけました!

ピンク色の手すき和紙がとっても素敵です。

自宅に帰りさっそく御朱印帳に貼ったところ、他の神社でいただいた渋~い御朱印の中でこの桜色がとっても目立っていました。

かわいいです。

WHY DON'T YOU DO YOUR BEST!!

k2-ornataのkuroです。

先日、神奈川県の大山阿夫利神社へ行ってきました。

そこでとっても可愛い春山の御朱印を見つけました!

ピンク色の手すき和紙がとっても素敵です。

自宅に帰りさっそく御朱印帳に貼ったところ、他の神社でいただいた渋~い御朱印の中でこの桜色がとっても目立っていました。

かわいいです。

k2-ornataのkuroです。

ベランダで育てているクレマチス・ピクシー、いま満開です!

5~6年前、静岡県にあるクレマチスの丘に遊びに行った際、この淡いグリーンの花の愛らしさに一目惚れして買ってきました。それから毎年この時期になると植木鉢いっぱいに咲き誇り、甘くて優しい香りが漂います。

今年も元気に咲いてくれたクレマチス・ピクシーですが、昨年まではこの写真よりもっと大きな株でした。

昨年の夏、なんだか最近元気がないなあと思い、よく見てみたところ、なんと!!カイガラムシが茎にびっしり!!

それから毎日カイガラムシと戦い続けましたが、相手もなかなか手ごわく、どんどん茎や葉が枯れ落ちていきました。

小さな株になってしまい、今年はもう咲かないのではないかと半分諦めていたので、蕾を発見したときは本当にうれしかったです。

今年も咲いてくれてありがとう。

ブログを始めてからだいたい1年くらいかけて、ようやく支払い基準額の8,000円を達成したので、振込先の口座を設定しようとしたのですが、いろんな口座を設定してもまったく全く振り込まれませんでした。

原因がわからず困っていたのですが、ふとあるサイトを見ていたところ原因に気がついたのでここに記載しておきます。

もしかしたら、これが原因でなかなか振り込まれない人がいるかもしれません。

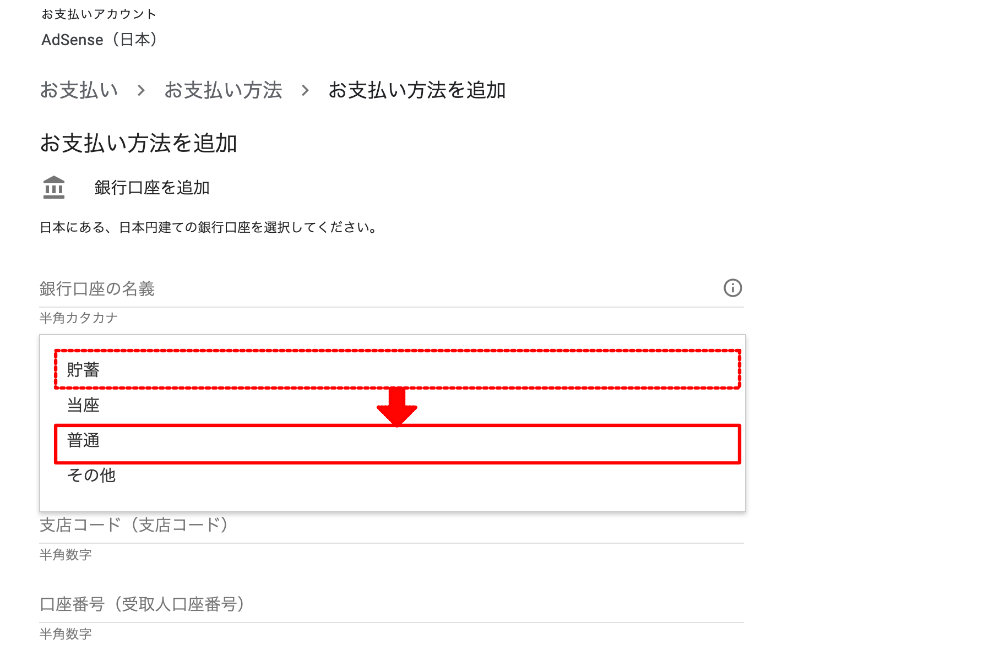

お支払い情報を追加する際に、銀行口座の名義の下に「アカウントの種類」を設定する画面があります。

ここ、デフォルトで「貯蓄」が入っているのですが、ここを「普通」に変えないといけませんでした。

人によっては当然でしょ、なのですが、私の頭の中では「貯蓄」=「普通」と思い込んでおり、また、ここを変える必要があるという発想がまったくなかったので気がつきませんでした。

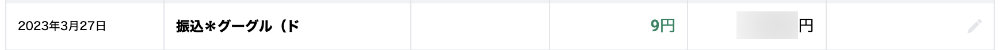

ここを「普通」に変えて再度登録したところ、2日後くらいには9円、Googleからお金が振り込まれており、それを確認金額として入力したところ、ついに8,000円とすこし、指定した口座に振り込みが行われました!

もし口座番号を何度変えても振り込まれない人がいたら、ここをチェックしてみるといいかもしれません。

なお、私が「アカウントの種類」の間違いに気がつくまでずっとここが原因ではないかたと疑っていたのが「銀行口座の名義」です。

この「銀行口座の名義」に設定する名字と名前の順番やその間にスペースがいるかどうかについては、

ミョウジ ナマエ

といった感じで、最初に名字(半角カタカナ)+半角スペース+名前(半角カタカナ)でうまくいきました。

銀行カードによってはアルファベットになっていると思いますが、その場合でも上の書き方で(たぶん)いけるのではないかと思われます。

k2-ornataのkuroです。

とにかく軽いノートPC!!昨日買いました。

ここ最近、冬になると必ず腰痛になっていました。

原因はだいたいPCを持ち上げたり移動させたとき。

以前は会社で支給された重さ約2㎏の一般的なPCを使用していました。

リモートワークで運動不足になり凝り固まってしまった体にはこの重さはかなり負担でした。

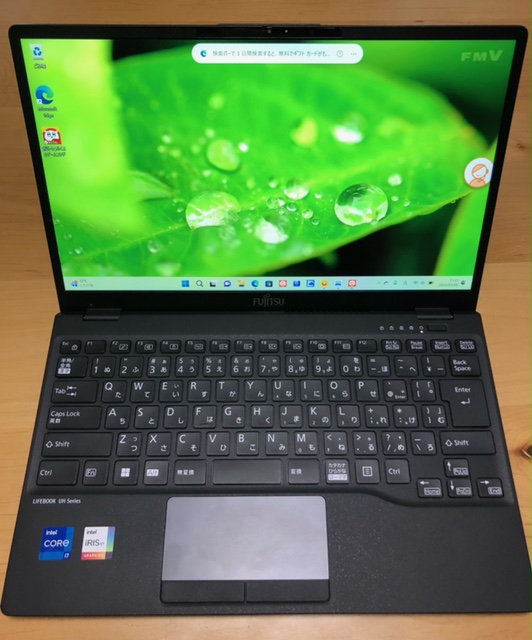

昨日購入したノートPCは、Fujitsuさんの「FMV UH-X/G2」です。

なんと重さ634g!!

世界最軽量、しかもMade in Japan。

一般的なノートPCの約1/3の重さ。これはもうミラクルです。

お店でこのPCを初めて持ち上げたとき、あまりの軽さに落としそうになりました。

片手でらくらく、ちょっとした雑誌を持ち上げる感覚。

中身が入っていないのではないかと思ってしまうような軽さ。

衝撃でした。

カラーは黒色のピクトブラックのみ。この艶消しで手で触るとカシャカシャいう素材がちょっとおもちゃっぽくて、人によって好みが分かれると思いますが、このおもちゃっぽさがわたしはとっても気に入りました。

あともう一点、個人的に気に入っているのが指紋認証付きの電源ボタンです。

PCのふたを開けて、電源ボタンを押すだけですぐに使えるのが本当に便利。

パスワードの誤入力や覚えておかなければならないストレスから解放されました。

デザイン第一主義のわたしとしては、自分のPC買うなら絶対Mac!!と考えておりましたが、今回あっさりこのPCを選んだことに自分でも驚きです。

昨日買ったばかりなのでまだ使いこなせていませんが、まずはPCを出すときのよっこいしょという声がなくなりました。

片手でさっと出せてさっとしまえる。

軽いPCってすばらしい!!

SOARへのログイン連携や、SOARからのユーザ情報問い合わせの為に、MacにインストールしたParalleles Desktop上にWindows Server 2019をインストールし、その上にActive Directory機能をセットアップしてみました。

SOARのAD連携用のインテグレーションと連携させるには、Windows Server 2019上に最低限、以下の機能を構築する必要があることがわかりました。

・Active Directory ドメインサービスのインストール

・DNSサービスのインストール

・AD上でのドメインユーザの作成

・DNSサービスでの前方参照ゾーンの設定(DNSをADと一緒に作成すると自動的に作成される。)

・DNSサービスでの逆引き参照ゾーンの設定

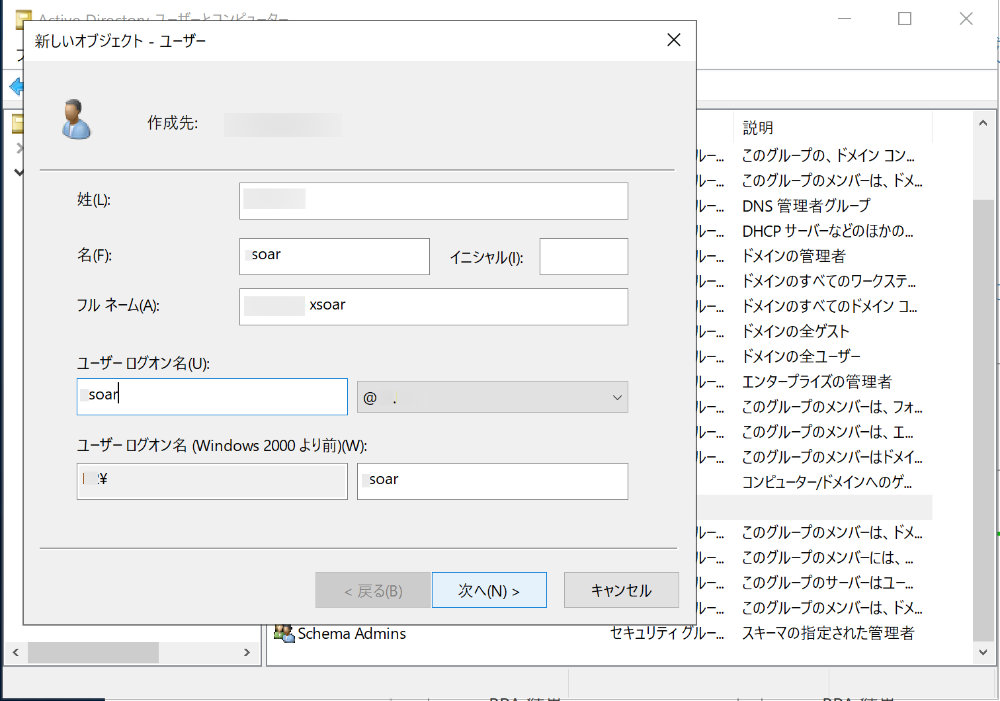

SOARと連携させる際の認証ユーザを以下の通り作成しました。

題名の通り、Mac OS上の Parallels Desktopに Windows Server 2019をインストールし、ADドメインサービスの機能追加をしようとしたところ、何度トライしてもインストールに失敗しました。

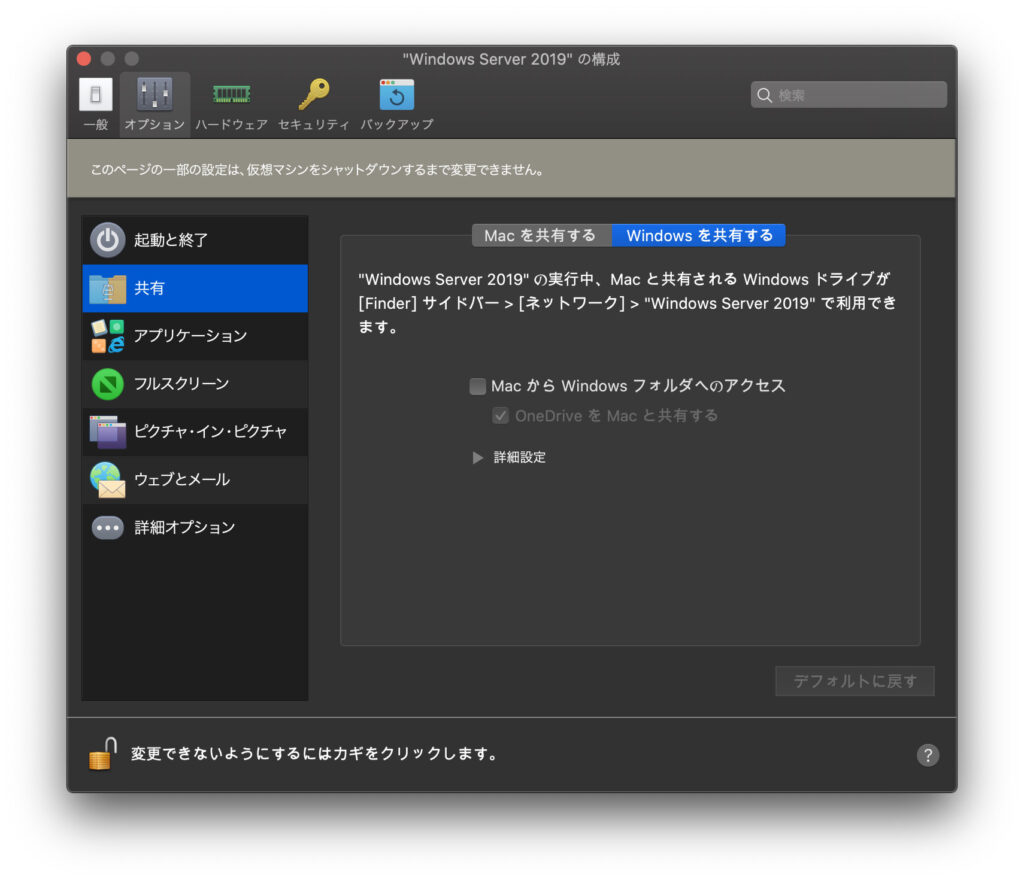

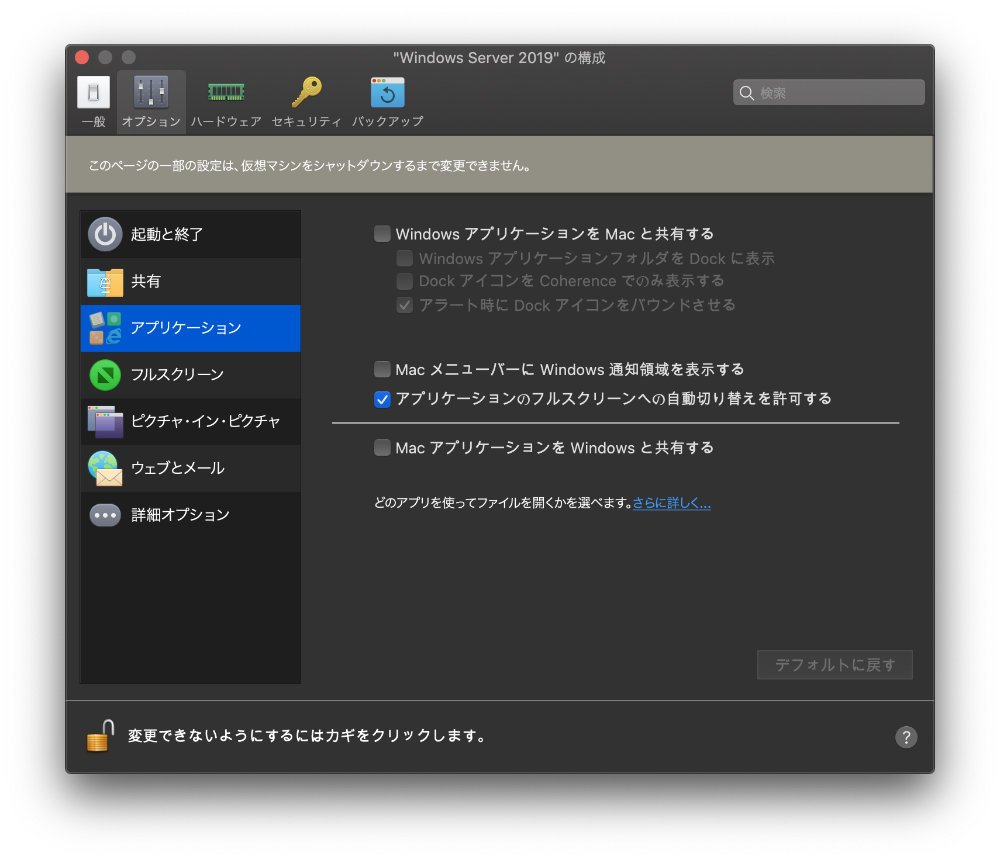

その後、いろいろ試したところ、Parallels Desktopの設定から、Mac – Windows間のファイル/アプリ共有の残らず無効にしたところ、正常にADドメインサービスがインストールできるようになったので、ここに記録しておきます。

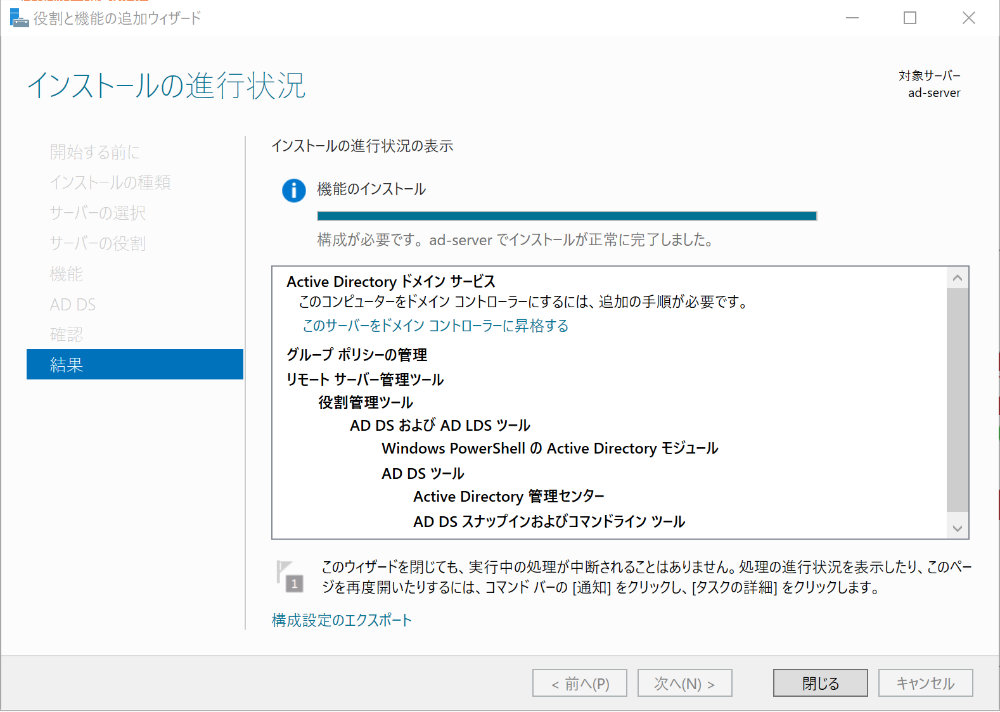

以下のように無事、ADドメインサービスの機能追加ができました。

ChatGPT に以下の相談をしたところ、かなり的確に答えが返ってきたので、その回答も踏まえて対応方法を検討してみました。

SentinelでService PrincipalのPrivilege Escalationアラートが出た場合、誤検知かどうか判断する為に何を調べればいいですか?

以下、ChatGPTの答えとその考察です。

ChatGPTの答え: ターゲットのService Principalのアクティビティログを調べて、アラートが発生した時刻の前後のログを確認します。これにより、アラートが発生した原因を特定できる場合があります。

おそらく「Service Principalのアクティビティログ」とは「Azure Active Directory の監査ログ」のことを指しているのだと思います。

下記の「Azure Active Directory の監査ログ」のサイトを見ると、アプリケーション中心のビューを使用すると、「アプリケーションのサービス プリンシパルは変更されたか」に対する答えを得ることができると書かれています。

Azure Active Directory の監査ログ https://learn.microsoft.com/ja-jp/azure/active-directory/reports-monitoring/concept-audit-logs

ChatGPTの答え: Service Principalに与えられたアクセス許可を確認し、アクセス許可が不適切なものがないかを確認します。アクセス許可の削除または変更が必要な場合は、それに従って対応を行います。

「アクセス許可が不適切なもの」とは、必要以上に権限が与えられていないか確認する、ということだと思います。

ChatGPTの答え: Service Principalの構成を確認して、異常があるかどうかを確認します。Service Principalの設定が不適切である場合は、それに従って対応を行います。

うーん、「Service Principalの構成」とはなんだろう?という感じですが、Step.2の「アクセス許可の削除または変更が必要な場合は、それに従って対応を行います。」と同義かなと思っています。

ChatGPTの答え: ターゲットサービスプリンシパルに対する不正なアクセスを防ぐために、ファイアウォールやセキュリティグループのログを調べて、アクセスがあったかどうかを確認します。

「ファイアウォールやセキュリティグループのログを調べて」とありますが、これは「Service Principal」によってファイアウォールやセキュリティグループ(ネットワークセキュリティグループ?)に変更が加えられていないか確認する、という意味じゃないかと思っています。

また実際にあやしいIPからアクセスがきていないかどうかも調べましょう、ということかなと思います。

ChatGPTにまた質問すれば、この疑問にも答えてくれるのかな?

ちなみに最初、Service Principalってなんだろう?って感じだったのですが、以下の「SIOS TECH.LAB」さんのページにわかりやすく書かれており、大変参考になりました。

SIOS TECH.LAB https://tech-lab.sios.jp/archives/23371

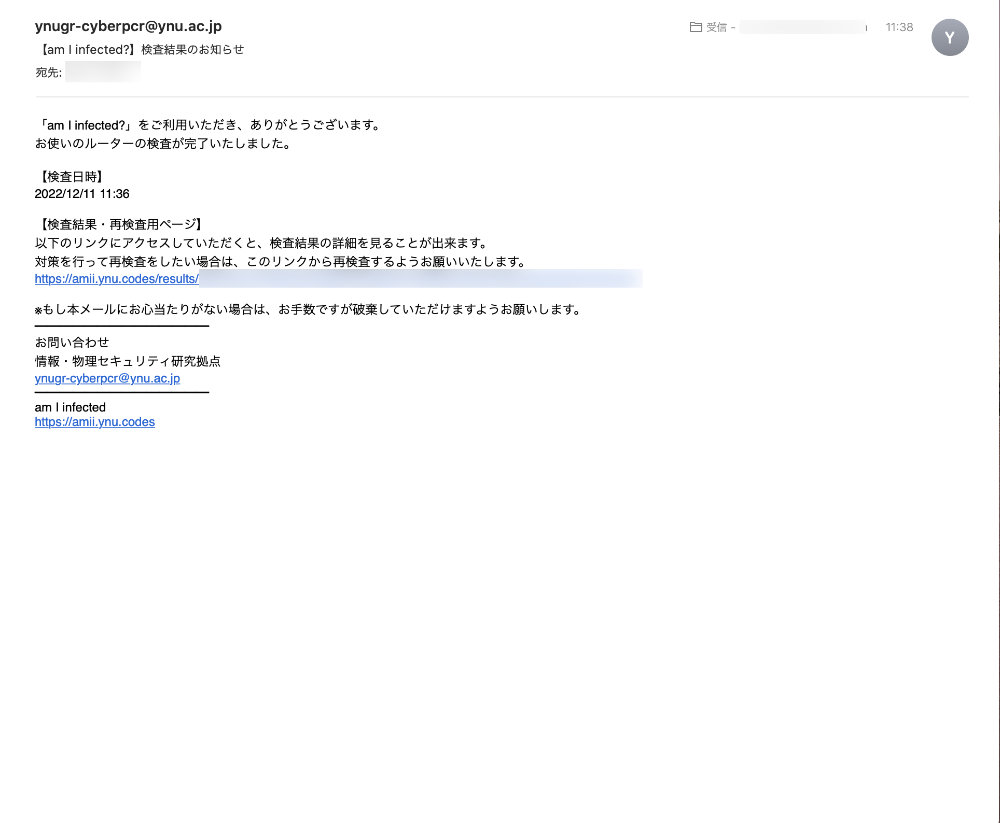

色々な企業でVPNの脆弱性から社内ネットワークに侵入されている事例を見るにつれ、自分の家のルータは大丈夫かと心配しておりました。

そんな中、横浜国立大学さんの方からルータのセキュリティをチェックしてくれるサービスがあると聞き、さっそく試してみました。

DDoSを引き起こしてしまうようなマルウェアに感染していないかチェックするには、以下のサイトから3つの項目を入力して「感染診断をはじめる」のボタンを押すだけです。

am I infected? https://amii.ynu.codes/

【入力項目】

・自分のメールアドレス(ここに検査結果がメールされる)

・現在の環境をプルダウンメニューから選択(自宅のルータかどうかなど)

・このサイトを知ったきっかけをプルダウンメニューから選択する

感染チェックが完了すると、先ほど入力した自分のメールアドレスに届きます。

たしかWebには5分くらいかかりますと書いてあったと思いますが、実際には2〜3分くらいでメールが届きました。

2.で届いたメールに書かれているリンクをクリックすると診断結果を確認できます。

我が家のルータは幸いにも安全な状態でした。ファームアップの連絡が届いたらすぐに適用しているので、それが幸いしているかもしれませんね。

みなさんも1度といわず、定期的にチェックしてみるといいと思いますよ。

今年の10月くらいにアーカイブされたInfoSecurity Professional Magazineのクイズを実施したところ、CPE ポイントがいくら待っても自動登録されませんでした。

そこでISC2に問い合わせをおこなったところ、以下の通り回答があり、最新号以外は自動登録されなくなっているようです。

恐縮ではございますがシステムの変更により、 過去のInfoSecurity Professional MagazineクイズのCPEは自動で 登録されなくなり、最新号のみ自動的に付与されます。 ご自身で登録される際は、Online webinars, podcasts and other online materials をご選択いただくと良いと思います。 最新版のInfoSecurity Professional QuizによるCPE付与については 数週間ほどで反映されるかと存じます。

もし最近、過去のInfoSecurity Professional Magazineクイズを実施してCPEポイントが付与されているか確認していない人は、一度チェックしてみた方が良いと思います。

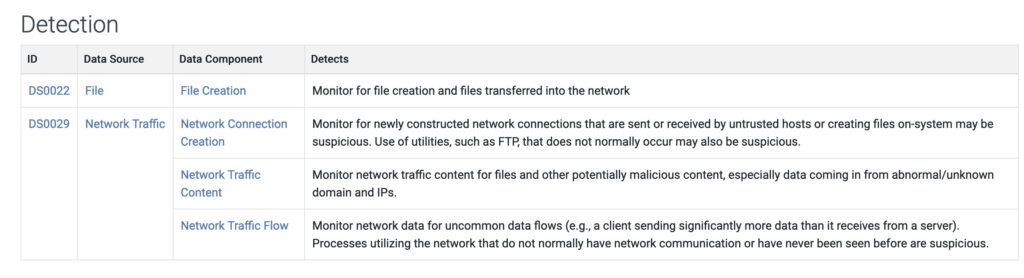

前回、ATT&CK活用の1回目を書いてみました。

そして前回の続きで、今回は第4位(出現数:88)に入っている以下のテクニックについて調べてみた。

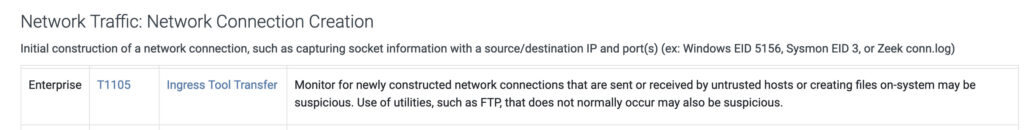

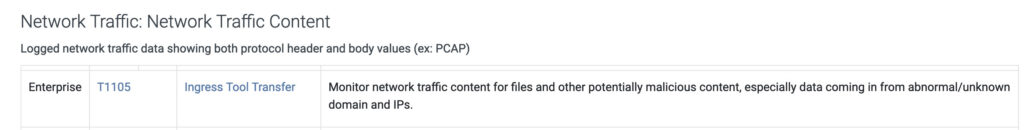

T1105 Ingress Tool Transfer (侵入ツールの送り込み)

すると、ATT&CKのDETECTIONには以下の記載がある。

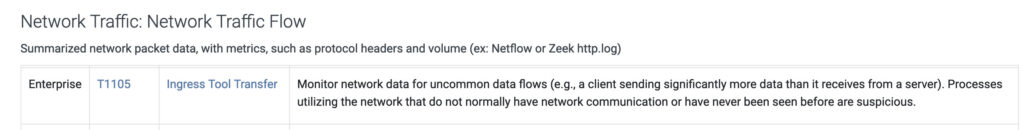

この中から「DS0029 Network Traffic」のそれぞれについて検索してみると、以下の通り書かれている。

Network Connection Creation

Monitor for newly constructed network connections that are sent or received by untrusted hosts or creating files on-system may be suspicious. Use of utilities, such as FTP, that does not normally occur may also be suspicious.

Network Traffic Content

Monitor network traffic content for files and other potentially malicious content, especially data coming in from abnormal/unknown domain and IPs.

Network Traffic Flow

Monitor network data for uncommon data flows (e.g., a client sending significantly more data than it receives from a server). Processes utilizing the network that do not normally have network communication or have never been seen before are suspicious.

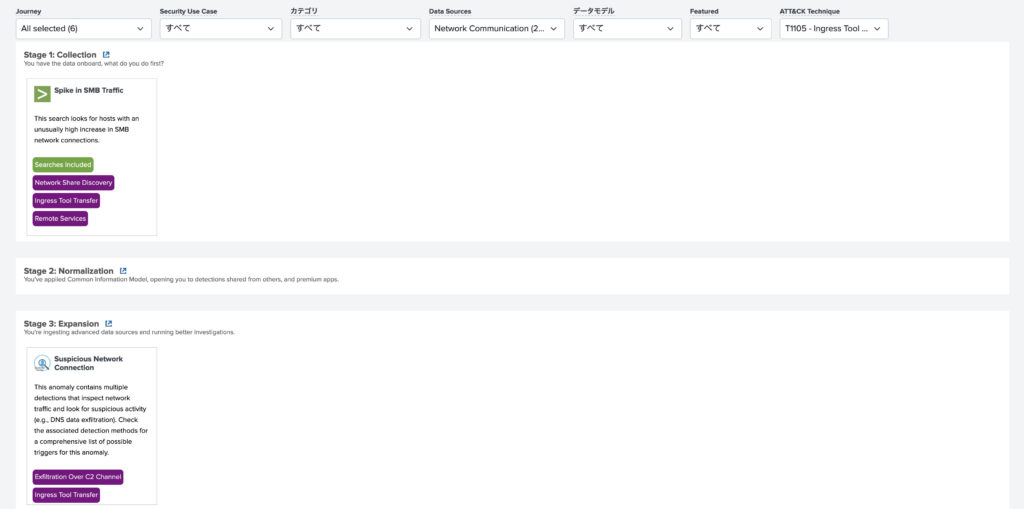

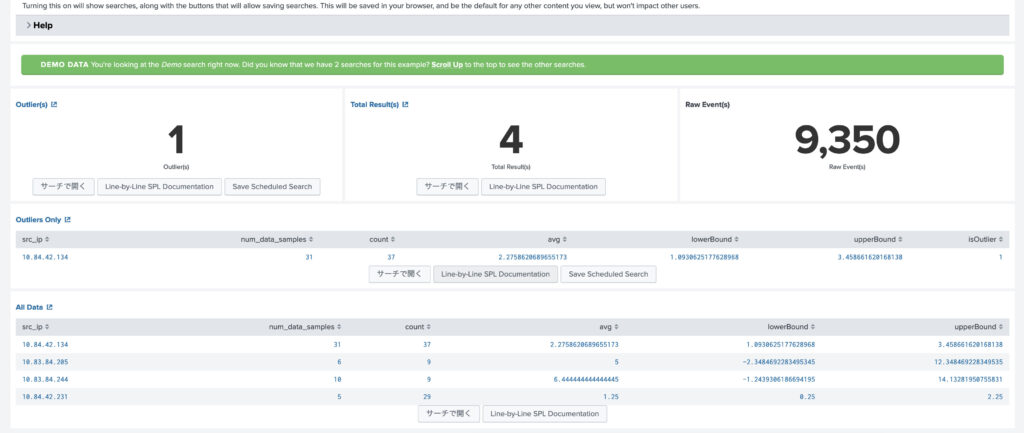

これらの検知について、SIEMに検知ルールが実装されているか調べてみた。

検索条件としては「ATT&CK Technique:T1105」と「Data Sources:Network Communication」としてみた。

すると以下のとおり2つヒットした。

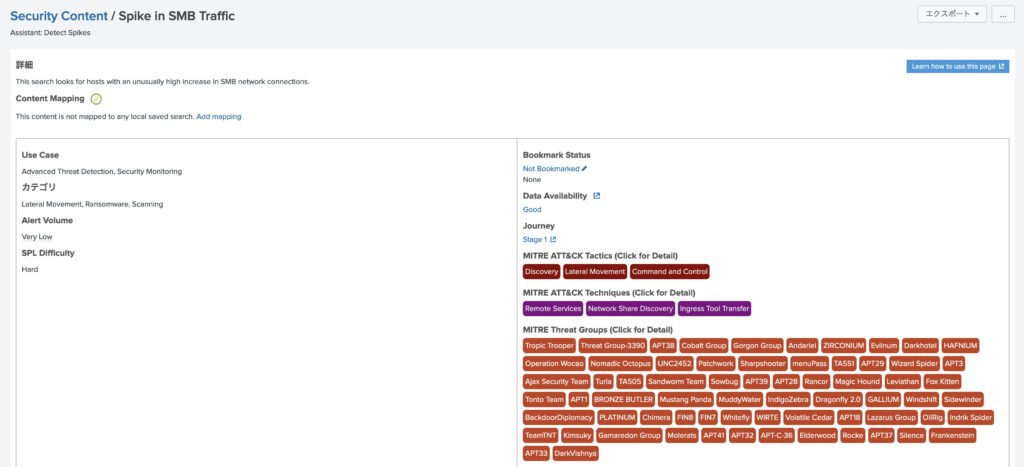

Spike in SMB Traffic

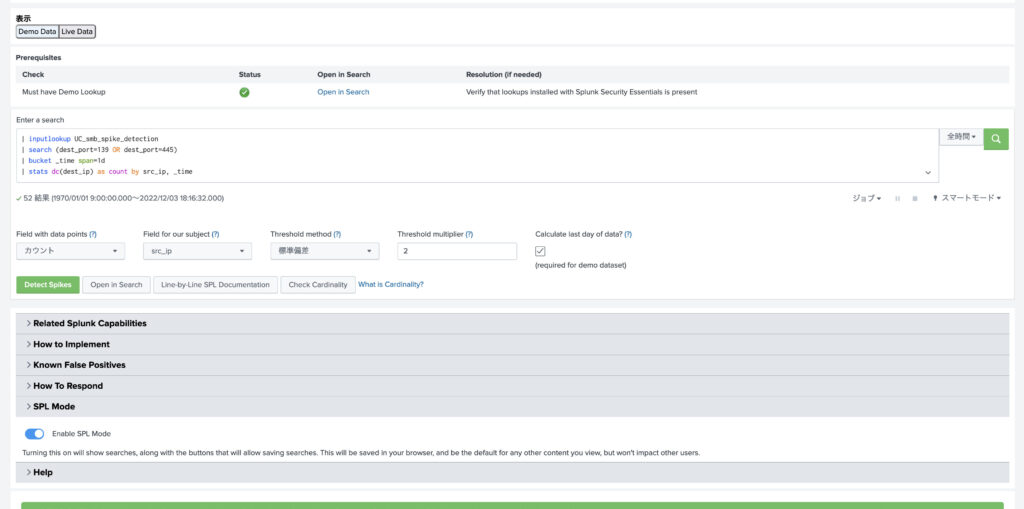

こちらはルールも見えますね。

サンプルデータも入ってました。

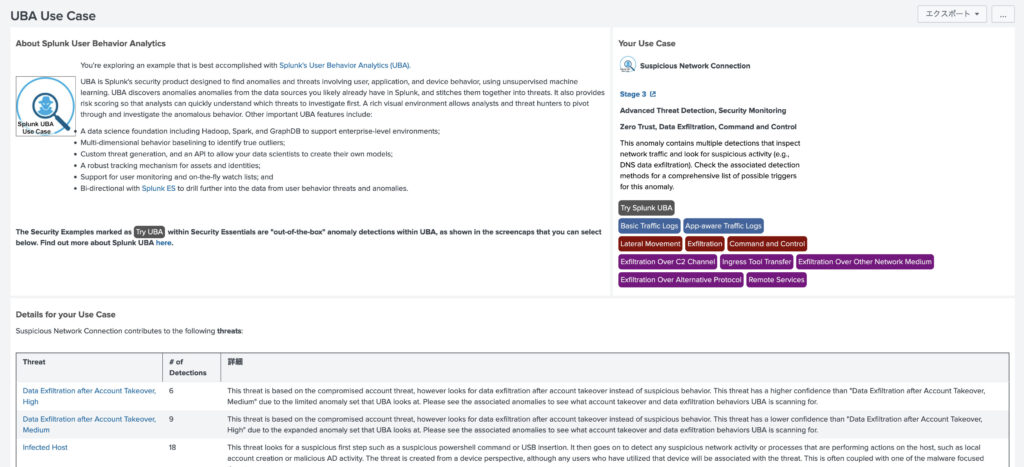

Suspicious Network Connectionの方。

こっちはUBA機能がないとだめっぽい。