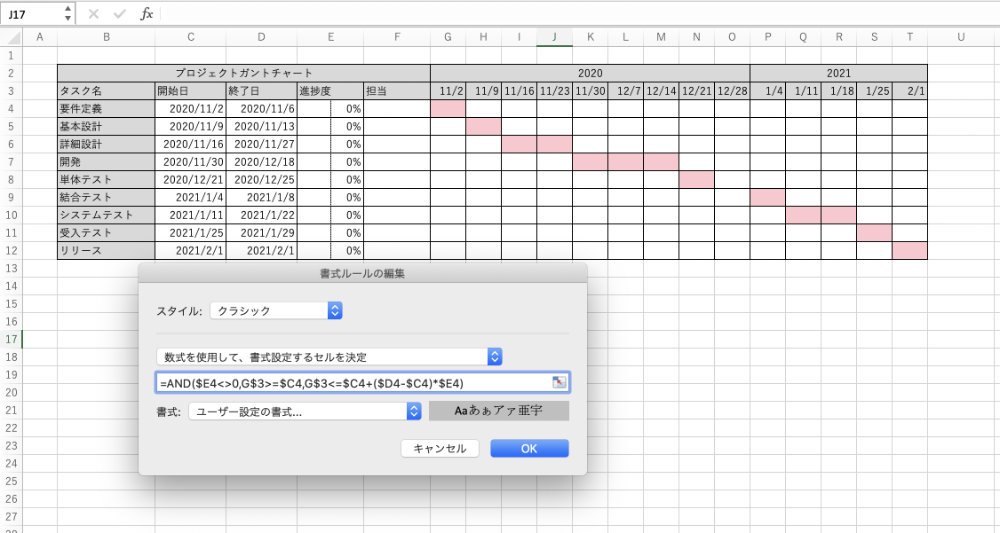

4年前くらいに何かのビジネス本を読んだあと、私は1日の予定と実績を横にならべてかけるノートをしばらく探していました。

おそらく1年くらいは探していたんじゃないかなと思いますが、そんな中、見つけたのが今回ご紹介するTODAYノートです。

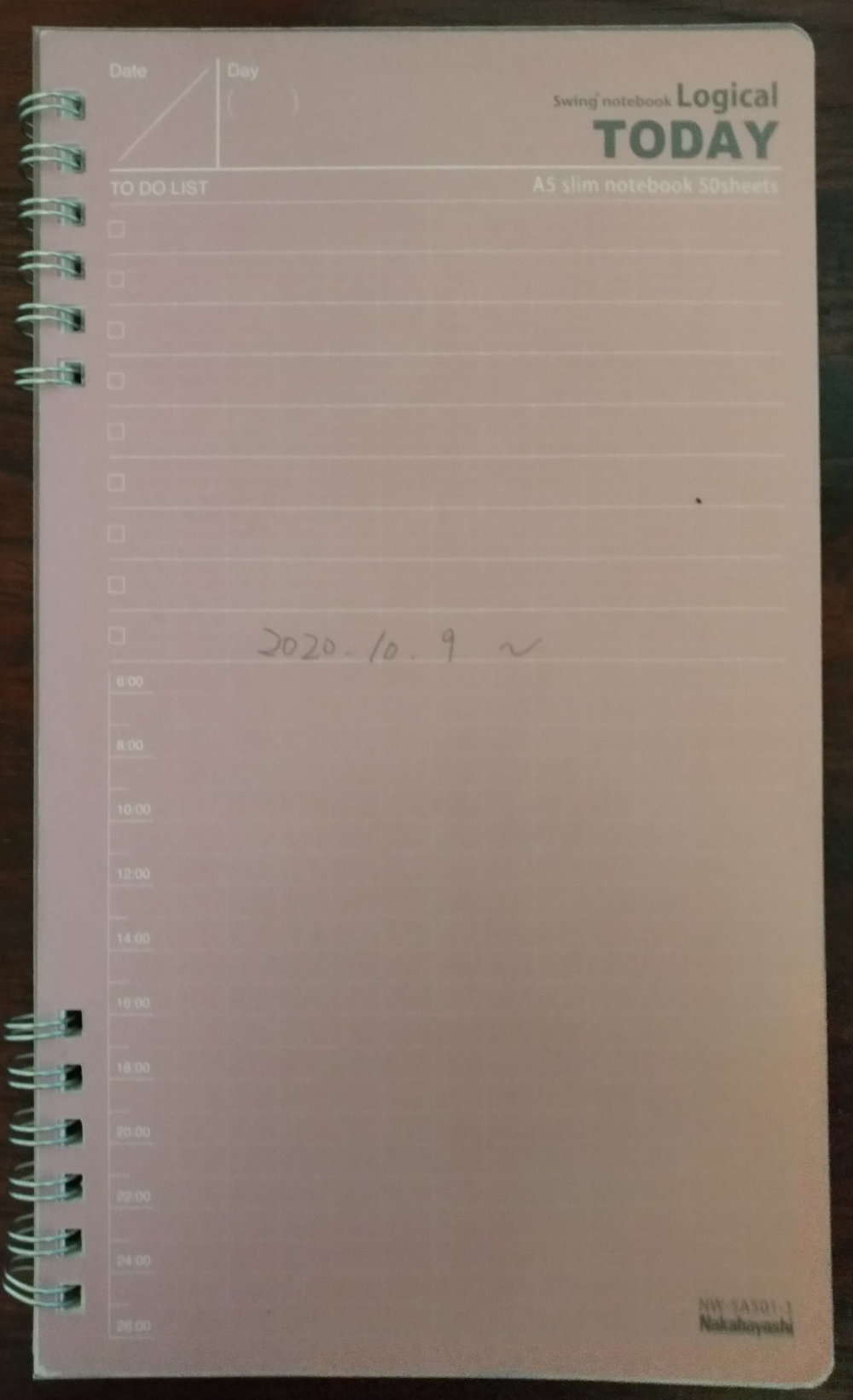

スイング ロジカル TODAYノート

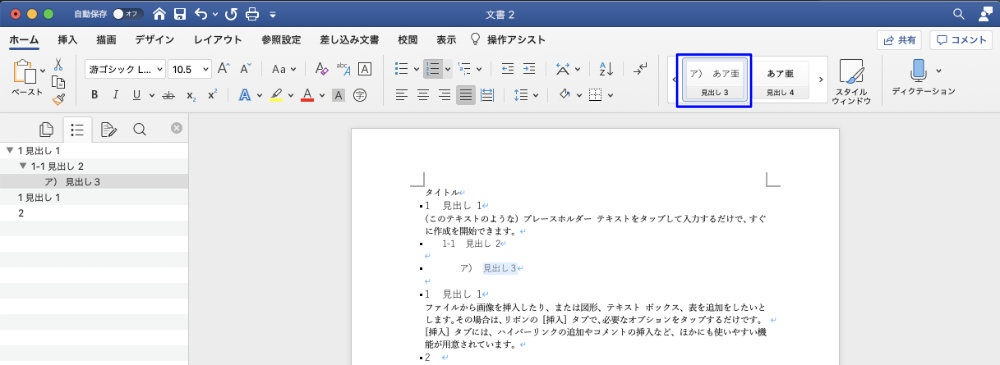

こちらが、ナカバヤシさんから販売されているTODAYノートになります。

A5サイズのスリムノートになっており、畳むと7インチタブレットより一回り大きいくらいです。

個人的にはリング綴じになっているところが残念ですが、写真の通り、真ん中のところはリングがなく、左ページを書くときもあまり邪魔にならないようになっているのでよしとしています。

(ただ、使っていくうちにたまにリングが歪んで、シートの穴がリングから抜けてしまうことはありますが。。。できれば、普通に背面を紙で閉じたバージョンも作ってもらえると嬉しいです、ナカバヤシさん!)

なお、シートは50枚になっておりますので、1日毎に見開きで使っても、2ヶ月以上は使えます。これで300円前後ですからコストパフォーマンスは高いと思っています。

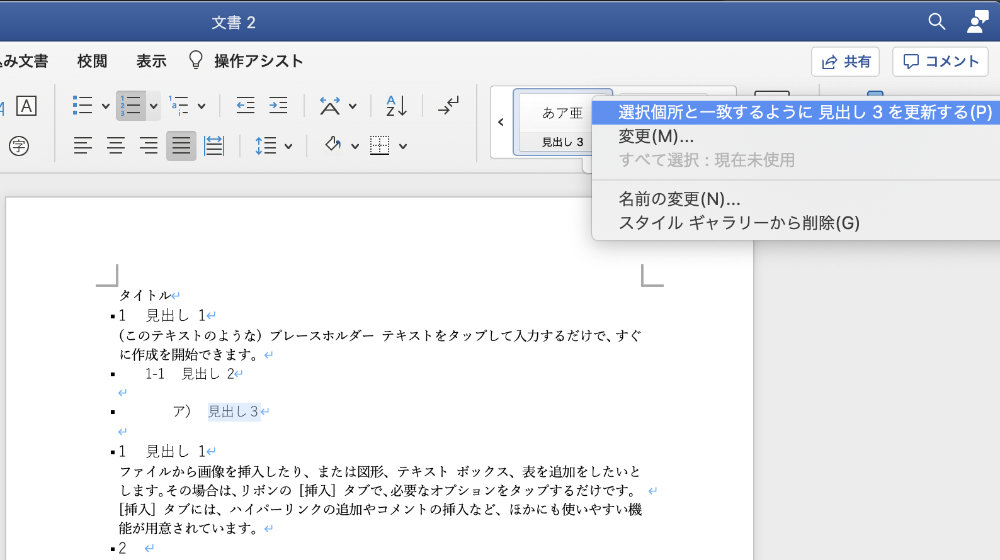

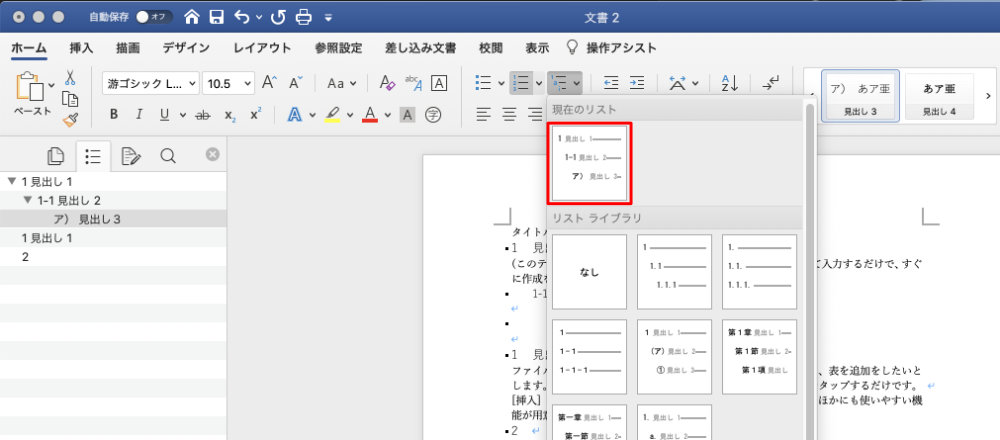

左に予定、右に実績を書く

実はこのノートを見つけるまでは、Excelで似たような書式をつくってプリンターで印刷して毎日書き込んでいたのですが、印刷はなかなかめんどくさいので、なにか代わりになるようなノートがないかなあと探していたという経緯があります。

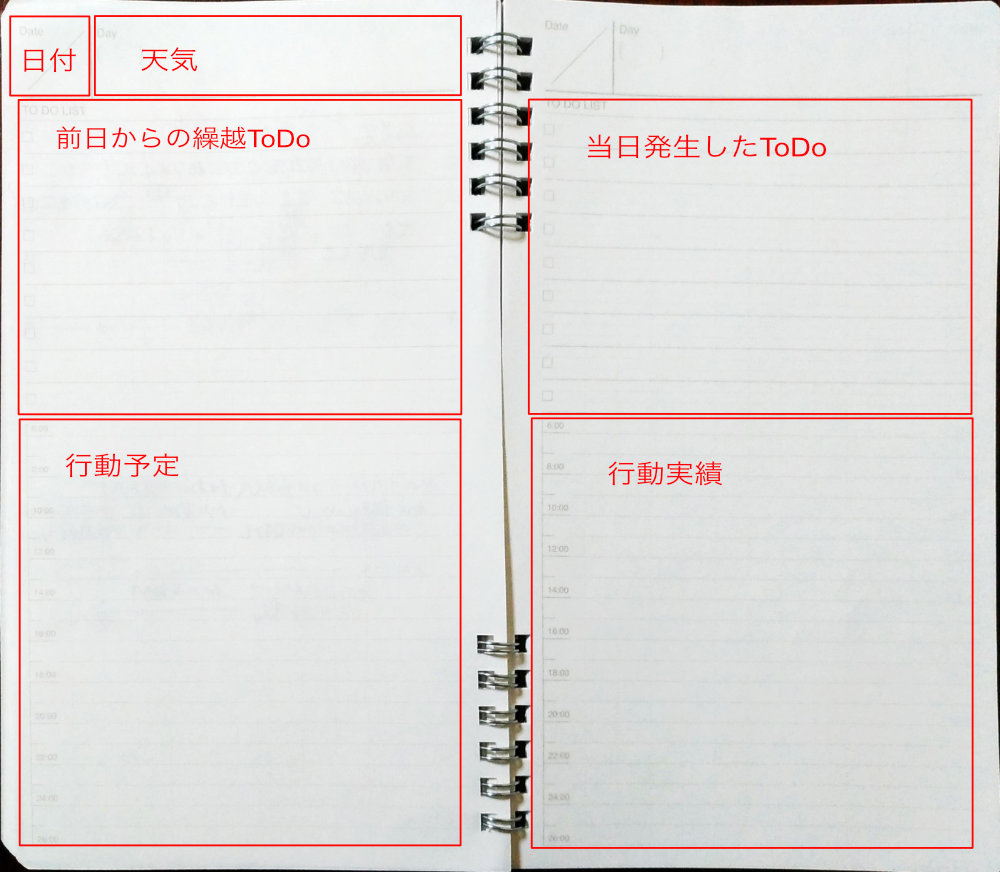

そんな中発見したこのノートは、1ページごとに日付やToDo、スケジュールを書く場所がありますので、見開きで使うと、ちょうどいい感じになります。

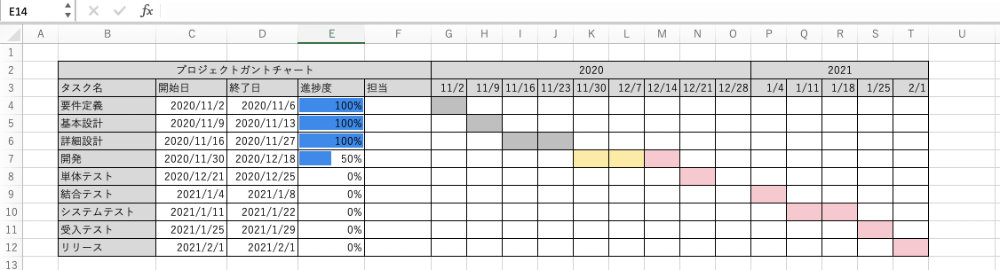

仕事前に左側のToDoと行動予定を埋める

私はまず毎朝仕事を始める前に、左側のToDoと行動予定を記入しています。

Todo

前日、やり残したタスクがあればそれを左のToDoに書き込みます。

ちなみに私の場合各タスクの進捗度を□の塗りつぶし方で表現しています。

例えば、枠だけ縁取る⇨斜め上半分を塗りつぶす⇨全部塗りつぶす、みたいな感じです。

タスクによっては、自分だけでは完了しないことも多いですが、完了するまで何も塗りつぶせないとストレスがたまるので、徐々に塗りつぶして、すこしでも達成感(すすんでいる感)を得るようにしています。

前日のタスクを書き直すのはすこしめんどくさいですが、だからこそ簡単にできる仕事であれば翌日に持ち越さず、済ませてしまおうという気持ちになり、タスクをどんどん消化していけます。

行動予定

ここには主に、当日予定されている会議を記入しています。

朝一で当日予定されているスケジュールを確認することで、それ以外のタスクをどうこなしていこうか考えることができ、特定のタスクに時間を使い過ぎてしまい、他のタスクが進まなかった、なんてことはなくなると思います。

そういった意味で、忙しい1日になりそうな日ほど、打ち合わせ以外のタスクもなるべく朝一書き込んでみて、一日どうタスクをこなして行こうか考えておくことは重要だと思います。

仕事中に右側のToDoと行動予定を埋める

Todo

当然ですが、仕事をしていると朝予定していたタスク以外も飛び込んできます。そういったタスクは右側のToDoに書き込んでいきます。

基本的にこちらのToDoに書き込んだタスクは翌日以降の対応でも問題ないはずですので、左にあらかじめ書き込んでいたToDoが完了した場合にのみ、取りかかればいいことになります。

ただし、タスクによっては至急というものもあるでしょうから、その場合は、□のところに大きく○をつけて、忘れないようにしたりする工夫は必要です。

行動予定

仕事中、頻繁に書き込むのはこの右側のスケジュール欄になります。

タスクを着手した時間を書き込み、おわったら完了時間まで矢じるしをひっぱり、矢じるしの上にかかった時間を()で書き込んだりしています。

これにより、各タスクにどれくらい時間がかかったか確認することができ、次回同様のタスクが発生したときに、どれくらい時間がかかりそうか推測することができるようになります。

また、一日を振り返ったときにかならずなにをやっていたかよくわからない(矢じるしが引かれていない)時間が出てくると思いますので、なにをそのときやっていたかを振り返ることで、より効率的に仕事を消化できるようになってくると思います。

以上、ナカバヤシのTodayノートをご紹介してきました。

個人的にはリング綴じ以外はかなりベストマッチなノートですので、強力なライバルがあらわれない限り、使っていきたいと考えています。